Das Dateisystem DCF ist eine Abkürzung für “Design Rule for Camera File System”. Es ist ein Standard-Dateisystem, das von der JEITA (Japan Electronics and Information Technology Industries Association) entwickelt wurde. Das DCF-Dateisystem wird hauptsächlich von digitalen Kameras und anderen Geräten verwendet, um Fotos und Videos aufzunehmen und zu speichern.

Was sind die Vorteile des DCF-Dateisystems?

Das DCF-Dateisystem bietet mehrere Vorteile, die es zu einem bevorzugten Dateisystem für digitale Kameras machen:

Kompatibilität

Das DCF-Dateisystem ist weit verbreitet und wird von den meisten digitalen Kameras unterstützt. Dies bedeutet, dass Dateien, die mit einer Kamera aufgenommen wurden, auf anderen Geräten ohne Probleme geöffnet und angezeigt werden können.

Organisation

DCF speichert Dateien in einem hierarchischen Ordnerformat, das die Organisation und Suche von Fotos und Videos erleichtert. Der Dateiname besteht aus einer achtstelligen Nummer, gefolgt von einem dreistelligen Index, der das Datum und die Uhrzeit der Aufnahme angibt.

Interoperabilität

DCF ermöglicht die Interoperabilität zwischen verschiedenen Geräten und Systemen, da es ein offener Standard ist. Dies bedeutet, dass Dateien von einer digitalen Kamera auf einen Computer oder ein anderes Gerät übertragen werden können, ohne dass spezielle Treiber oder Software erforderlich sind.

Fehlerkorrektur

DCF verfügt über eine eingebaute Fehlerkorrektur, die beschädigte Dateien automatisch repariert. Dies ist besonders nützlich, wenn die Kamera oder das Speichergerät während der Aufnahme ausgeschaltet wird oder die Speicherkarte beschädigt wird.

Wie funktioniert das DCF-Dateisystem?

Das DCF-Dateisystem ist ein hierarchisches Dateisystem, das auf dem FAT-Dateisystem basiert. Es verwendet eine Kombination aus Ordnern und Dateinamen, um Fotos und Videos zu speichern.

Ordnerstruktur

DCF verwendet eine einfache Ordnerstruktur, die aus einem Hauptordner und mehreren Unterordnern besteht. Der Hauptordner ist das Root-Verzeichnis, das alle anderen Ordner enthält. Die Unterordner sind numerisch nummeriert und enthalten jeweils bis zu 999 Dateien.

Dateinamen

Jede Datei im DCF-Dateisystem hat einen eindeutigen Dateinamen, der aus einer achtstelligen Nummer und einem dreistelligen Index besteht. Die achtstellige Nummer ist eine eindeutige Kamera-ID, während der dreistellige Index das Datum und die Uhrzeit der Aufnahme angibt.

Metadaten

DCF speichert auch Metadaten für jede Datei, einschließlich der Kameraeinstellungen, des Datums und der Uhrzeit der Aufnahme, der Belichtungsinformationen und der GPS-Koordinaten (falls verfügbar).

Wie kann ich auf DCF-Dateien zugreifen?

DCF-Dateien können auf verschiedene Arten zugegriffen werden, je nachdem, auf welchem Gerät sie gespeichert sind. Wenn Sie DCF-Dateien auf einer digitalen Kamera aufgenommen haben, können Sie sie direkt auf der Kamera anzeigen und bearbeiten. Wenn Sie die Dateien jedoch auf einen Computer oder ein anderes Gerät übertragen möchten, können Sie dies auf folgende Weise tun:

USB-Verbindung

Die einfachste Methode, um auf DCF-Dateien zuzugreifen, ist über eine USB-Verbindung zwischen der Kamera und dem Computer. Schließen Sie einfach das Kamerakabel an den USB-Anschluss des Computers an und schalten Sie die Kamera ein. Die Kamera sollte als Wechseldatenträger erkannt werden und die DCF-Dateien können durchsucht und kopiert werden.

Kartenleser

Eine andere Möglichkeit, auf DCF-Dateien zuzugreifen, ist die Verwendung eines Kartenlesers. Entfernen Sie die Speicherkarte aus der Kamera und legen Sie sie in den Kartenleser ein. Schließen Sie den Kartenleser dann an den USB-Anschluss des Computers an. Die DCF-Dateien können jetzt auf den Computer übertragen werden.

WLAN-Verbindung

Einige Kameras verfügen über WLAN-Verbindungen, die es Ihnen ermöglichen, DCF-Dateien drahtlos auf einen Computer oder ein anderes Gerät zu übertragen. Sie müssen lediglich sicherstellen, dass sowohl die Kamera als auch das Gerät mit demselben WLAN-Netzwerk verbunden sind, um die Dateien zu übertragen.

Wie kann ich DCF-Dateien konvertieren?

Obwohl das DCF-Dateisystem sehr verbreitet ist, unterstützen nicht alle Programme das Format. Wenn Sie DCF-Dateien in andere Formate konvertieren müssen, gibt es mehrere Möglichkeiten:

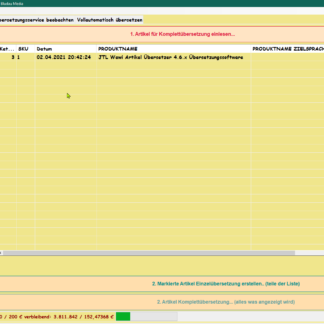

Konvertierungssoftware

Es gibt mehrere Konvertierungsprogramme, die DCF-Dateien in andere Formate wie JPEG, PNG oder TIFF konvertieren können. Diese Programme sind in der Regel einfach zu bedienen und können große Mengen von Dateien gleichzeitig konvertieren.

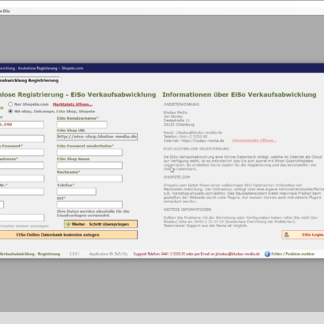

Online-Konverter

Es gibt auch mehrere Online-Konverter, die DCF-Dateien in andere Formate konvertieren können. Diese Dienste sind in der Regel kostenlos und erfordern keine Installation von Software auf Ihrem Computer. Sie müssen jedoch sicherstellen, dass die Website sicher ist und Ihre Dateien nicht missbraucht werden.

Fazit

Das DCF-Dateisystem ist ein weit verbreitetes und nützliches Dateisystem, das von digitalen Kameras und anderen Geräten verwendet wird, um Fotos und Videos aufzunehmen und zu speichern. Es bietet mehrere Vorteile, einschließlich Kompatibilität, Organisation, Interoperabilität und Fehlerkorrektur. Es verwendet eine einfache Ordnerstruktur und Dateinamenkonventionen, um die Organisation und Suche von Dateien zu erleichtern. Wenn Sie auf DCF-Dateien zugreifen oder sie in andere Formate konvertieren müssen, stehen Ihnen mehrere Optionen zur Verfügung, einschließlich USB-Verbindung, Kartenleser, Konvertierungssoftware und Online-Konverter.

Häufig gestellte Fragen

Was bedeutet DCF?

DCF steht für “Design Rule for Camera File System” und ist ein Dateisystem, das von der Japan Electronics and Information Technology Industries Association (JEITA) für digitale Kameras und andere Geräte entwickelt wurde.

Welche Dateiformate unterstützt das DCF-Dateisystem?

Das DCF-Dateisystem unterstützt verschiedene Dateiformate, einschließlich JPEG, TIFF und RAW. Es speichert auch Metadaten wie Datum, Uhrzeit und Kameramodell.

Ist das DCF-Dateisystem mit allen Kameras kompatibel?

Das DCF-Dateisystem ist ein weit verbreitetes Format und wird von den meisten digitalen Kameras und anderen Geräten unterstützt. Es gibt jedoch einige ältere Kameras, die möglicherweise nicht mit dem DCF-Format kompatibel sind.

Kann ich DCF-Dateien auf meinem Smartphone öffnen?

Ja, es gibt verschiedene Apps für Smartphones und Tablets, die DCF-Dateien öffnen und anzeigen können. Beachten Sie jedoch, dass die Qualität und Größe der Dateien je nach Gerät variieren können.

Kann ich DCF-Dateien auf einer Cloud-Plattform speichern?

Ja, Sie können DCF-Dateien auf Cloud-Plattformen wie Dropbox, Google Drive und Microsoft OneDrive speichern. Beachten Sie jedoch, dass einige dieser Plattformen möglicherweise keine vollständige Unterstützung für das DCF-Format bieten und dass die Dateien möglicherweise konvertiert werden müssen.