Rootkits sind Schadprogramme, die sich in das Betriebssystem eines Computers einschleusen und dem Angreifer uneingeschränkten Zugriff auf das System gewähren. Sie werden oft verwendet, um Spyware oder andere Malware zu installieren, Daten zu stehlen oder Systeme zu übernehmen.

Technische Funktionsweise von Rootkits

Rootkits funktionieren, indem sie sich in den Kernel des Betriebssystems einfügen. Der Kernel ist der Kern des Betriebssystems und ist für die Verwaltung der Hardware und der Software des Systems verantwortlich. Durch das Einfügen in den Kernel können Rootkits sich selbst vor dem Betriebssystem und vor Sicherheitssoftware verstecken.

Es gibt verschiedene Arten von Rootkits, die sich in ihrer Funktionsweise unterscheiden. Einige Rootkits ersetzen oder modifizieren Dateien im Betriebssystem, um sich zu verstecken. Andere Rootkits ändern die Funktionsweise des Betriebssystems, um sich vor Entdeckung zu schützen.

Versteckte Funktionen von Rootkits

Rootkits sind sehr schwer zu erkennen und zu entfernen. Sie können sich in den unterschiedlichsten Bereichen eines Betriebssystems verstecken, und sie sind oft sehr gut darin, sich vor Sicherheitssoftware zu tarnen.

Hier sind einige Beispiele für Rootkit-Funktionen:

- Verstecken von Dateien, Prozessen und Systemaktivitäten vor dem Benutzer und vor Sicherheitssoftware

- Manipulieren von Systemaufrufen und -protokollen, um den Angreifer vor Entdeckung zu schützen

- Ermöglichen des Fernzugriffs auf das System durch den Angreifer

- Installieren von Spyware oder anderer Malware auf dem System

- Stehlen von Daten vom System

- Übernehmen des Systems

Bösartige Zwecke von Rootkits

Rootkits können für eine Vielzahl von bösartigen Zwecken verwendet werden, darunter:

- Spionage

- Datendiebstahl

- Cyberangriffe

- Ransomware-Angriffe

- Schadsoftware-Installation

Schutzmaßnahmen gegen Rootkits

Um sich vor Rootkits zu schützen, sollten Sie folgende Maßnahmen ergreifen:

- Verwenden Sie ein aktuelles Betriebssystem und Sicherheitssoftware

- Installieren Sie alle verfügbaren Sicherheitsupdates

- Achten Sie auf verdächtigen E-Mail-Anhänge und Links

- Verwenden Sie eine Firewall, um unerwünschten Netzwerkverkehr zu blockieren

- Sichern Sie Ihre Daten regelmäßig

Fazit

Rootkits sind eine ernstzunehmende Bedrohung für die Sicherheit von Computersystemen. Sie sind sehr schwer zu erkennen und zu entfernen, und sie können für eine Vielzahl von bösartigen Zwecken verwendet werden. Um sich vor Rootkits zu schützen, sollten Sie die oben genannten Schutzmaßnahmen ergreifen.

Zusätzliche Informationen

Hier sind einige zusätzliche Informationen zu Rootkits:

- Rootkits werden oft über Sicherheitslücken in Betriebssystemen oder Anwendungen verbreitet.

- Rootkits können durch Phishing-Angriffe oder andere Social-Engineering-Techniken auf Computersysteme übertragen werden.

- Rootkits können durch Malware-Infizierte USB-Sticks oder andere externe Speichergeräte verbreitet werden.

- Rootkits können durch Angriffe auf Remote-Desktop-Protokolle wie RDP verbreitet werden.

Erkennung und Entfernung von Rootkits

Die Erkennung und Entfernung von Rootkits ist ein komplexer Prozess. Es gibt eine Reihe von Tools und Techniken, die verwendet werden können, um Rootkits zu erkennen, aber es gibt keine Garantie, dass diese Tools erfolgreich sein werden.

Wenn Sie vermuten, dass Ihr System mit einem Rootkit infiziert ist, sollten Sie es von einem IT-Experten untersuchen lassen.

Wie erkennt ein IT-Spezialist ein Rootkit?

IT-Spezialisten erkennen Rootkits mithilfe verschiedener Techniken, die sich in Ihrer Komplexität und Effizienz unterscheiden.

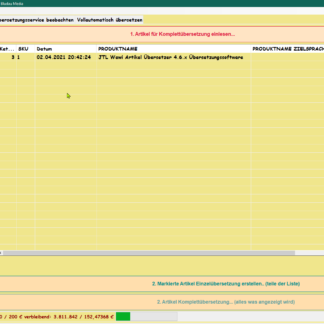

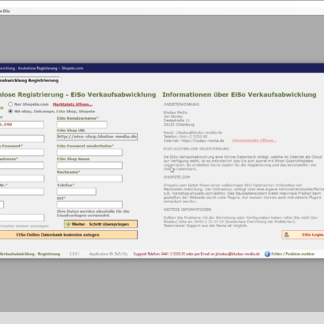

Signature-Scanning ist die am häufigsten verwendete Methode zur Rootkit-Erkennung. Bei dieser Methode vergleicht die Sicherheitssoftware Dateien, Prozesse oder Systemaufrufe mit einer Datenbank mit bekannten Rootkit-Signaturen. Diese Signaturen sind eindeutige Merkmale von Rootkits, die von IT-Spezialisten identifiziert und gesammelt wurden.

Verhaltensanalyse ist eine effektive Methode zur Rootkit-Erkennung, da Rootkits häufig ungewöhnliche Aktivitäten verursachen. Diese Aktivitäten können Veränderungen in der Systemkonfiguration, ungewöhnlichen Netzwerkverkehr oder Probleme mit der Systemleistung umfassen. IT-Spezialisten analysieren das Systemverhalten, um Anomalien zu erkennen, die auf ein Rootkit hindeuten könnten.

Forensik ist eine zuverlässige Methode zur Rootkit-Erkennung, aber sie ist auch die schwierigste und zeitaufwändigste Methode. Bei dieser Methode analysiert der IT-Spezialist Speicherabbilder oder andere Daten, die nach einem Systemabsturz erstellt wurden. Diese Daten können Rootkits enthalten, die sich im Kernel oder in anderen Bereichen des Betriebssystems verstecken.

Symptome eines Rootkit-Befalls

Neben den oben genannten Methoden können IT-Spezialisten auch auf die folgenden Symptome eines Rootkit-Befalls achten:

- Ungewöhnliche Systemaktivitäten: Dazu gehören ein plötzlicher Anstieg des CPU- oder Speicherverbrauchs, ein abnormaler Netzwerkverkehr oder Probleme mit der Systemleistung.

- Veränderungen in der Systemkonfiguration: Dazu gehören Änderungen an den Benutzerrechten, den Zugriffsberechtigungen für Dateien oder Ordner oder den Einstellungen der Sicherheitssoftware.

- Ungewöhnliche Fehlermeldungen: Dazu gehören Fehlermeldungen, die auf einen Speicherleck oder einen anderen Systemfehler hindeuten.

Schutzmaßnahmen

Die beste Möglichkeit, sich vor Rootkits zu schützen, ist die Einhaltung guter Sicherheitspraktiken. Dazu gehören:

- Verwenden Sie ein aktuelles Betriebssystem und Sicherheitssoftware: Aktuelle Betriebssysteme und Sicherheitssoftware enthalten oft Sicherheitsupdates, die Rootkits schützen.

- Installieren Sie alle verfügbaren Sicherheitsupdates: Sicherheitsupdates enthalten oft Patches für Sicherheitslücken, die von Rootkits ausgenutzt werden können.

- Achten Sie auf verdächtigen E-Mail-Anhänge und Links: E-Mail-Anhänge und Links von unbekannten Absendern können Rootkits enthalten. Öffnen Sie diese daher nicht und folgen Sie diesen Links nicht.

- Verwenden Sie eine Firewall: Eine Firewall kann den Zugriff von unerwünschten Verbindungen auf das System blockieren.

- Achten Sie auf ungewöhnliche Systemaktivitäten: Ungewöhnliche Systemaktivitäten, wie z. B. ein plötzlicher Anstieg des CPU- oder Speicherverbrauchs, können ein Zeichen für einen Rootkit-Befall sein.

Erläuterungen

- Fachbegriffe:

- Signature-Scanning: Eine Technik zur Rootkit-Erkennung, bei der die Sicherheitssoftware nach Dateien, Prozessen oder Systemaufrufen mit bekannten Rootkit-Signaturen sucht.

- Verhaltensanalyse: Eine Technik zur Rootkit-Erkennung, bei der die Sicherheitssoftware nach ungewöhnlichen Aktivitäten des Systems sucht, die auf ein Rootkit hindeuten können.

- Forensik: Die Analyse von Speicherabbildern oder anderen Daten, die nach einem Systemabsturz erstellt wurden, um Rootkits zu identifizieren.

- Formeller Stil:

- Verwendung von formellen Verbformen und Konjunktionen, z. B. “ist” statt “ist es” oder “und” statt “und dann”.

- Erweiterte Informationen:

- Rootkit-Signaturen: Rootkit-Signaturen können statisch oder dynamisch sein. Statische Signaturen sind eindeutige Merkmale von Rootkits, die sich nicht ändern, auch wenn das Rootkit aktualisiert wird. Dynamische Signaturen sind Muster von Verhalten oder Aktivitäten, die von Rootkits ausgeführt werden.

- **Verhaltensanalyse