Social Engineering ist eine Technik, bei der Angreifer die menschliche Natur ausnutzen, um ihre Ziele zu erreichen. Sie tun dies, indem sie sich als vertrauenswürdige Quelle ausgeben oder ein Gefühl der Dringlichkeit schaffen. Social Engineering-Angriffe können sowohl online als auch offline durchgeführt werden und können eine Vielzahl von Schäden anrichten, darunter:

- Verlust von vertraulichen Informationen, wie z. B. Benutzeranmeldeinformationen, Kreditkartennummern oder Geschäftsgeheimnisse

- Verletzung der Privatsphäre, z. B. durch den Zugriff auf persönliche Daten oder den Versand von unerwünschter Werbung

- Verlust von finanziellem Gewinn, z. B. durch Betrug oder Identitätsdiebstahl

Zwei Arten von Social Engineering

Man unterscheidet zwei Arten von Social Engineering:

- Human-based Social Engineering (HBSE): Bei HBSE-Angriffen nutzen Angreifer persönliche Interaktionen, um ihre Ziele zu erreichen. Dies kann durch Telefonanrufe, persönliche Gespräche oder E-Mails erfolgen.

- Computer-based Social Engineering (CBSE): Bei CBSE-Angriffen nutzen Angreifer Computersysteme und -netzwerke, um ihre Ziele zu erreichen. Dies kann durch Phishing-E-Mails, Malware oder andere Formen von Cyberangriffen erfolgen.

Beispiele für Social Engineering-Techniken

Hier sind einige Beispiele für Social Engineering-Techniken:

- Phishing: Bei Phishing-Angriffen senden Angreifer E-Mails oder SMS, die so aussehen, als wären sie von einer vertrauenswürdigen Quelle. Die E-Mail enthält einen Link oder eine Anforderung, die das Ziel dazu verleitet, vertrauliche Informationen preiszugeben.

- Pretexting: Bei Pretexting stellt sich der Angreifer als jemand anderes vor, um das Ziel zu täuschen. Beispielsweise könnte sich ein Angreifer als IT-Supportmitarbeiter ausgeben, um ein Ziel dazu zu bringen, ihm seine Anmeldeinformationen für einen Netzwerkzugang zu geben.

- Quid pro quo: Bei Quid pro quo bietet der Angreifer dem Ziel etwas im Gegenzug für die Weitergabe vertraulicher Informationen an. Beispielsweise könnte der Angreifer dem Ziel sagen, dass er ihm einen Rabatt auf ein Produkt oder eine Dienstleistung gewähren kann, wenn er ihm seine Kreditkartennummer gibt.

- Tailgating: Beim Tailgating folgt der Angreifer einem autorisierten Benutzer in ein Gebäude oder ein Netzwerk.

- Impersonation: Der Angreifer gibt sich als eine andere Person aus, um sich Zugang zu einem Gebäude oder einem Netzwerk zu verschaffen.

- Scareware: Der Angreifer verwendet Malware oder Phishing-E-Mails, um das Ziel zu erschrecken und dazu zu bringen, vertrauliche Informationen preiszugeben.

Wie Sie sich vor Social Engineering schützen können

Es gibt einige Dinge, die Sie tun können, um sich vor Social Engineering-Angriffen zu schützen:

- Seien Sie misstrauisch gegenüber E-Mails oder SMS, die Sie nicht erwarten. Wenn Sie eine E-Mail oder SMS erhalten, die Sie nicht erwarten, öffnen Sie sie nicht sofort. Überprüfen Sie zunächst den Absender und den Inhalt der Nachricht, bevor Sie sie öffnen.

- Klicken Sie nicht auf Links in E-Mails oder SMS, es sei denn, Sie sind sich sicher, dass sie sicher sind. Wenn Sie auf einen Link in einer E-Mail oder SMS klicken, kann dies dazu führen, dass Sie auf eine gefälschte Website umgeleitet werden, die Viren oder Malware enthält.

- Geben Sie niemals vertrauliche Informationen an, es sei denn, Sie sind sich sicher, dass Sie der richtigen Person gegenüberstehen. Wenn Sie gebeten werden, vertrauliche Informationen anzugeben, z. B. Ihre Benutzeranmeldeinformationen oder Ihre Kreditkartennummer, stellen Sie sicher, dass Sie der richtigen Person gegenüberstehen, bevor Sie die Informationen angeben.

- Installieren Sie und aktualisieren Sie Antivirensoftware und andere Sicherheitssoftware. Antivirensoftware kann dazu beitragen, Malware und andere Bedrohungen zu blockieren, die Angreifer verwenden können, um Social Engineering-Angriffe durchzuführen.

- Seien Sie sich der verschiedenen Social Engineering-Techniken bewusst, die Angreifer verwenden können. Informieren Sie sich über die verschiedenen Social Engineering-Techniken, die Angreifer verwenden können, damit Sie sie erkennen und ihnen widerstehen können.

Social Engineering ist eine ernstzunehmende Bedrohung für die Cybersicherheit. Es ist wichtig, sich über die verschiedenen Techniken zu informieren und vor Betrügern in Acht zu nehmen.

Es gibt eine Reihe von Pentester Tools, die zum Thema Social Engineering verwendet werden können. Diese Tools können in zwei Kategorien unterteilt werden:

- Tools zur Erstellung von Phishing-E-Mails und anderen Social Engineering-Angriffen

- Tools zur Analyse und Bewertung von Social Engineering-Angriffen

Tools zur Erstellung von Phishing-E-Mails und anderen Social Engineering-Angriffen

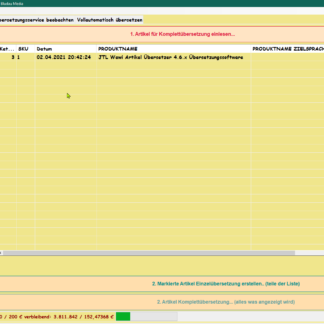

Diese Tools ermöglichen es Pentestern, Phishing-E-Mails, Pretexting-Anrufe und andere Social Engineering-Angriffe zu erstellen, die realistisch und überzeugend aussehen. Zu den beliebten Tools dieser Kategorie gehören:

- Spear Phishing Framework (SPF): SPF ist ein kostenloses Open-Source-Tool, das Pentestern dabei hilft, Phishing-E-Mails zu erstellen, die so aussehen, als wären sie von einer vertrauenswürdigen Quelle.

- Social Engineering Toolkit (SET): SET ist ein kostenloses Open-Source-Tool, das Pentestern dabei hilft, eine Vielzahl von Social Engineering-Angriffen zu erstellen, darunter Phishing, Pretexting und Tailgating.

- Social-Engineer Toolkit (SET): SET ist ein kommerzielles Tool, das Pentestern dabei hilft, eine Vielzahl von Social Engineering-Angriffen zu erstellen, darunter Phishing, Pretexting und Tailgating.

Tools zur Analyse und Bewertung von Social Engineering-Angriffen

Diese Tools ermöglichen es Pentestern, Social Engineering-Angriffe zu analysieren und zu bewerten, um Schwachstellen in der Sicherheit zu identifizieren. Zu den beliebten Tools dieser Kategorie gehören:

- Social Engineering Framework (SPF): SPF verfügt über eine integrierte Analysefunktion, die Pentestern dabei hilft, die Wirksamkeit von Phishing-E-Mails zu bewerten.

- Social-Engineer Toolkit (SET): SET verfügt über eine integrierte Analysefunktion, die Pentestern dabei hilft, die Wirksamkeit von Phishing-E-Mails und anderen Social Engineering-Angriffen zu bewerten.

- SocialFish ist ein kommerzielles Tool, das Pentestern dabei hilft, Social Engineering-Angriffe zu analysieren und zu bewerten.

Weitere Tools

Darüber hinaus gibt es eine Reihe weiterer Tools, die für Social Engineering-Tests verwendet werden können. Dazu gehören unter anderem:

- Tools zur Überwachung von Social Media

- Tools zur Analyse von Sicherheitsbewusstsein

- Tools zur Schulung von Mitarbeitern in Bezug auf Social Engineering

Die Auswahl des richtigen Tools für Social Engineering-Tests hängt von den jeweiligen Anforderungen des Pentests ab.